ausverkauft | märklin 48693 Schwerlast-Flachwagen SSym 46 DB | Spur H0 | Online kaufen bei Modellbau Härtle

Märklin 48680 - Schwerlast-Flachwagen DB Fahrzeuge. Aufbau aus Metall. mit Beladung. Bauart Ssym 46. Fahrgestell aus … | Märklin modelleisenbahn, Märklin, Fahrzeuge

Review | Aufbau + Fazit | Blue Brixx Special 101299 - "Regionalexpress DB Passagierwagen" | UHD | 4K - YouTube

Märklin 48849 Schwerlastwagen Bauart Samms 709 beladen mit Max Bögl Satteldachträger - Spiel-Sport.com Ihr Spielwaren und Modellbahnhändler des Vertrauens

Security‐centric ranking algorithm and two privacy scores to mitigate intrusive apps - Mohsen - 2022 - Concurrency and Computation: Practice and Experience - Wiley Online Library

.jpg)

ausverkauft | märklin 48680 Schwerlastwagen Ssym 46 mit Stahlträgern DB | Spur H0 | Online kaufen bei Modellbau Härtle

.jpg)

ausverkauft | märklin 48688 Schwerlastwagen Ssym 46 mit Strangguss DB | Spur H0 | Online kaufen bei Modellbau Härtle

A Methodology for Retrofitting Privacy and Its Application to e-Shopping Transactions | SpringerLink

It's Just a Lot of Prerequisites”: A User Perception and Usability Analysis of the German ID Card as a FIDO2 Authenticator

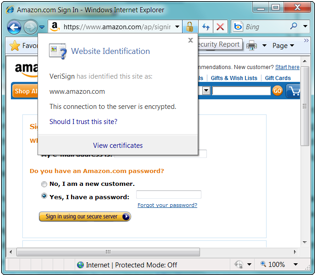

3-D Secure: A critical review of 3-D Secure and its effectiveness in preventing card not present fraud

Security‐centric ranking algorithm and two privacy scores to mitigate intrusive apps - Mohsen - 2022 - Concurrency and Computation: Practice and Experience - Wiley Online Library